Сейчас 127 заметки.

Вирус-шифровальщик Ransom.CryFile: различия между версиями

RoK (обсуждение | вклад) |

RoK (обсуждение | вклад) |

||

| (не показаны 4 промежуточные версии этого же участника) | |||

| Строка 1: | Строка 1: | ||

| − | ''' | + | '''Ransom.CryFile''' относится к известной группе вирусов Ransom. При попадании на компьютер данный вирус шифрует все файлы (Microsoft Word “doc”, Microsoft Excel “xls”, картинки и фотографии “jpg, jpeg, png, gif”, файлы базы данных 1С Бухгалтерии, видео файлы “avi, mkv, mov”, аудио файлы “mp3, wav”). При переименовании файла данного типа выплывают иероглифы, если нажать на '''зашифрованный файл в формате cry''', то можно связаться с консультантом и узнать куда оплатить сумму которую они требуют для расшифровки. |

В каждом каталоге создает текстовый документ с названием [http://wikiency.org/images/5/5b/%D0%92%D0%9D%D0%98%D0%9C%D0%90%D0%9D%D0%98%D0%95_%D0%9E%D0%A2%D0%9A%D0%A0%D0%9E%D0%99%D0%A2%D0%95_%D0%9C%D0%95%D0%9D%D0%AF.txt ВНИМАНИЕ_ОТКРОЙТЕ_МЕНЯ] в котором написано: | В каждом каталоге создает текстовый документ с названием [http://wikiency.org/images/5/5b/%D0%92%D0%9D%D0%98%D0%9C%D0%90%D0%9D%D0%98%D0%95_%D0%9E%D0%A2%D0%9A%D0%A0%D0%9E%D0%99%D0%A2%D0%95_%D0%9C%D0%95%D0%9D%D0%AF.txt ВНИМАНИЕ_ОТКРОЙТЕ_МЕНЯ] в котором написано: | ||

| Строка 15: | Строка 15: | ||

Просит связаться с "консультантом" и заплатить деньги за расшифровку якобы испорченных файлов. | Просит связаться с "консультантом" и заплатить деньги за расшифровку якобы испорченных файлов. | ||

| + | Этот вирус-шифровальщик имеет очень сложный алгоритм и без закрытого ключа который знает только создатель данного вируса НЕВОЗМОЖНО! | ||

| + | |||

| + | ---- | ||

| + | |||

| + | |||

| + | === Что не стоит делать === | ||

| + | |||

| + | 1. Переустанавливать операционную систему, так как это не поможет восстановить зашифрованные файлы. | ||

| − | + | Лично они утверждают что вирусы попадают посредством Вашего провайдера и уязвимости windows. | |

| + | Не рекомендуется оплачивать им деньги, так как нет НИКАКИХ гарантий что все Ваши файлы будут восстановлены и нет никаких гарантий что они не постучаться к Вам сново, зная что Вы уже оплатили один раз. Часть софта и файлов при их зашифровке всё же работает и Вы сможете зайти к нам на сайт и узнать как устранить данную проблему. | ||

| − | + | === Что можно попытаться сделать === | |

| − | + | Связаться с ими и попросить восстановить нужные вам данные. | |

| − | |||

[[Файл:Trojan_decript1.png]] | [[Файл:Trojan_decript1.png]] | ||

| − | |||

[[Файл:Trojan_decript2.png]] | [[Файл:Trojan_decript2.png]] | ||

| Строка 35: | Строка 42: | ||

[[Файл:Trojan_decript3.png]] | [[Файл:Trojan_decript3.png]] | ||

| − | |||

[[Файл:Trojan_decript4.png]] | [[Файл:Trojan_decript4.png]] | ||

| − | |||

| Строка 45: | Строка 50: | ||

[[Файл:Trojan_decript6.png]] | [[Файл:Trojan_decript6.png]] | ||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| Строка 96: | Строка 56: | ||

[[Файл:Trojan_decript8.png]] | [[Файл:Trojan_decript8.png]] | ||

| − | |||

| − | |||

| − | |||

[[Файл:Trojan_decript9.png]] | [[Файл:Trojan_decript9.png]] | ||

| − | |||

[[Файл:Trojan_decript10.png]] | [[Файл:Trojan_decript10.png]] | ||

| − | |||

| − | |||

| − | |||

[[Файл:Trojan_decript12.png]] | [[Файл:Trojan_decript12.png]] | ||

Текущая версия на 22:30, 24 сентября 2014

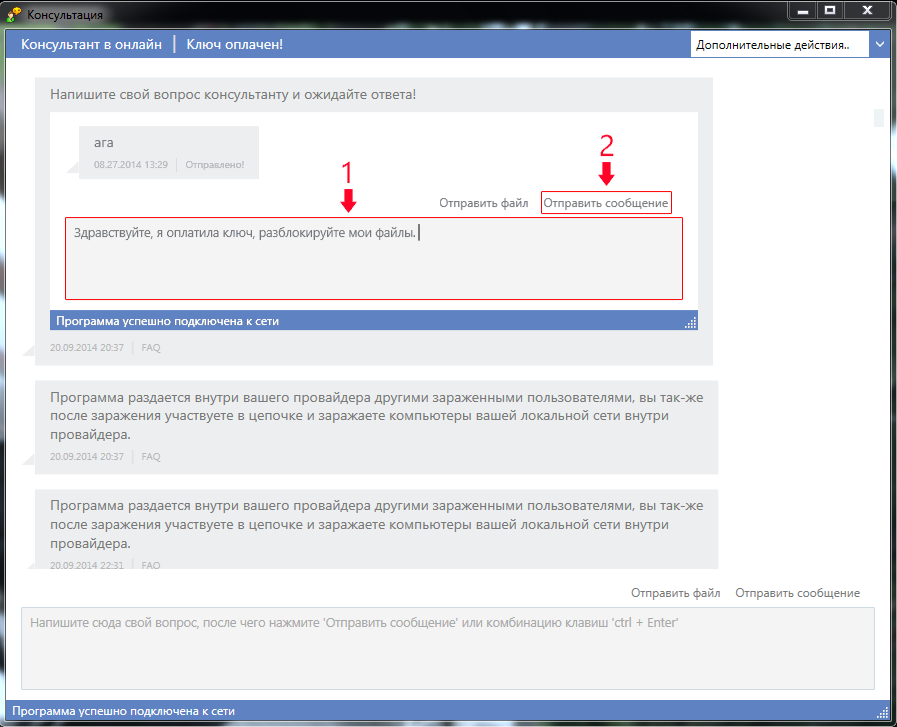

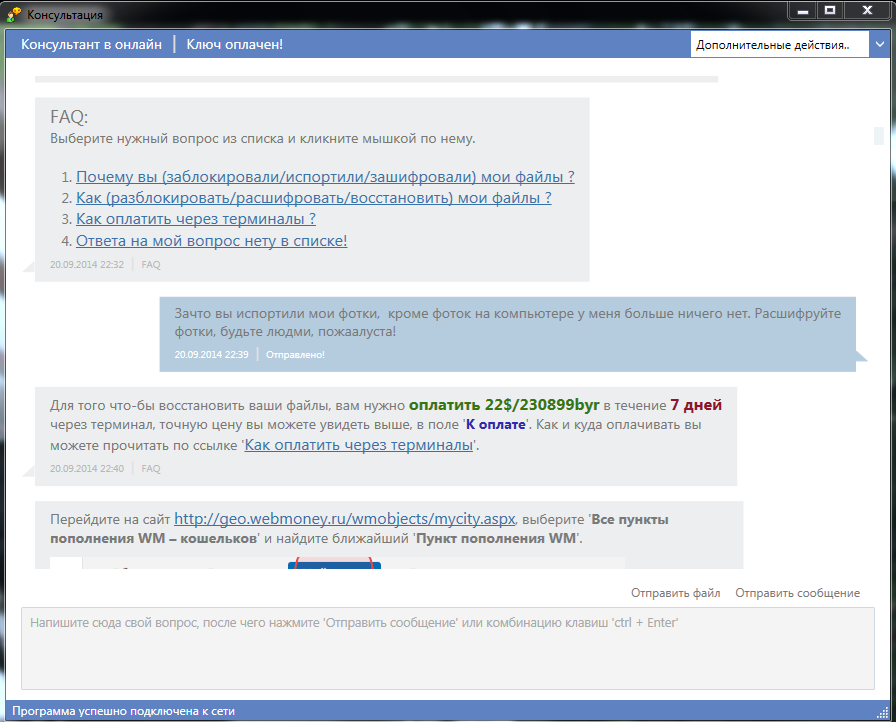

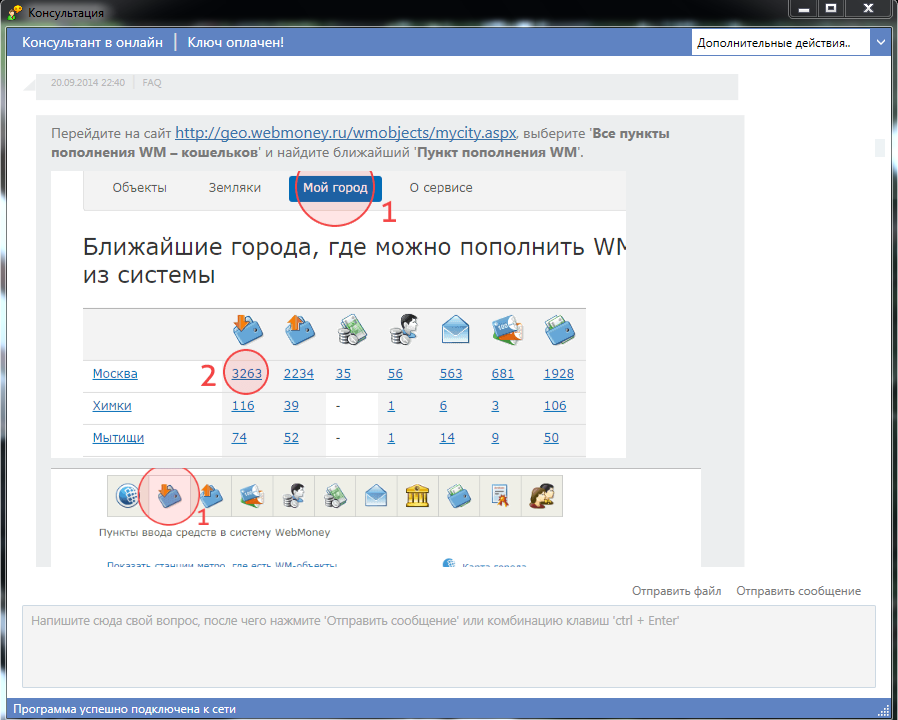

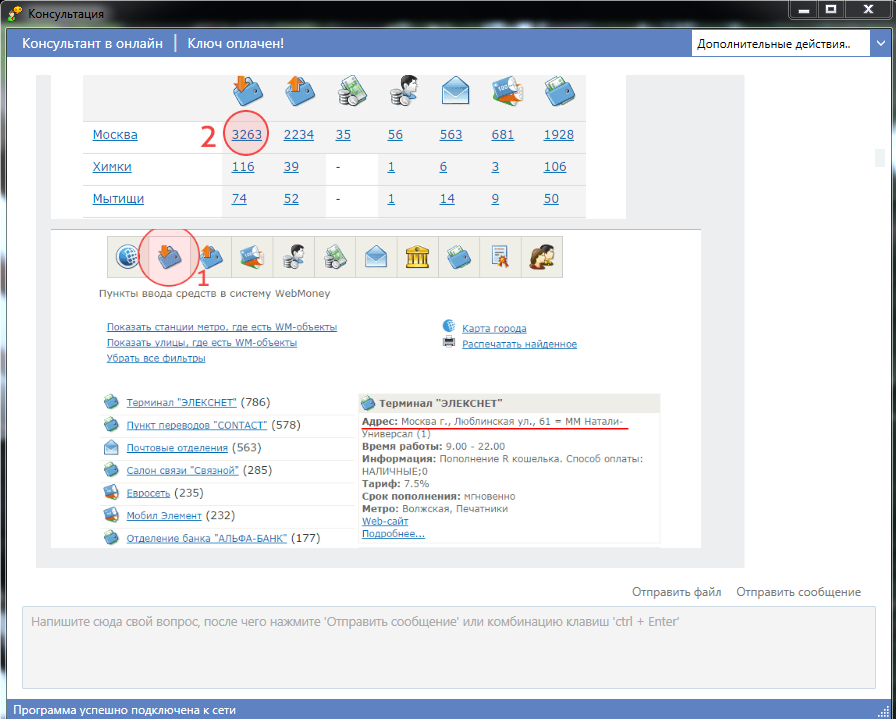

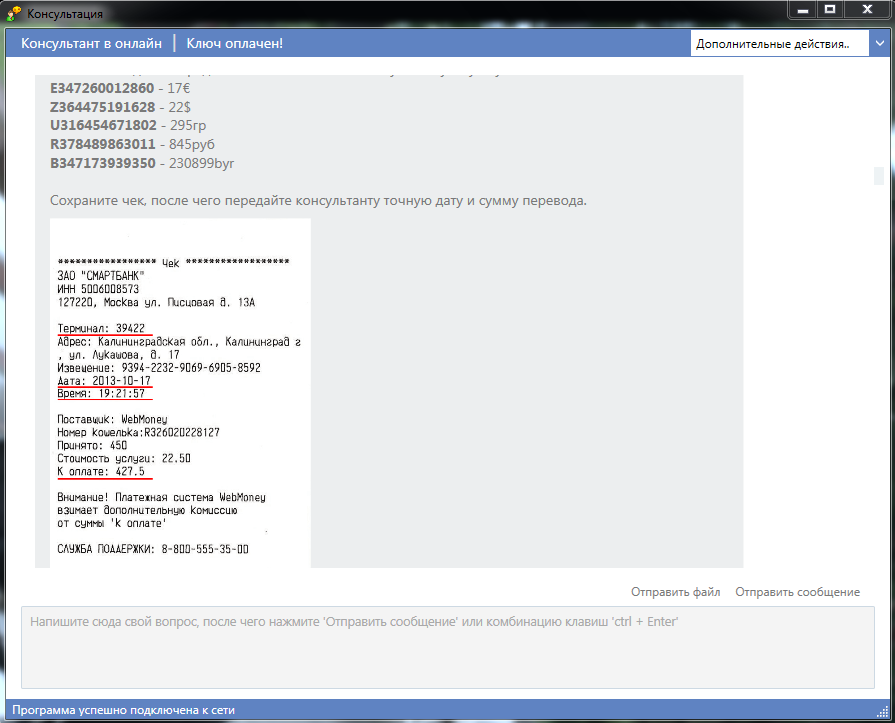

Ransom.CryFile относится к известной группе вирусов Ransom. При попадании на компьютер данный вирус шифрует все файлы (Microsoft Word “doc”, Microsoft Excel “xls”, картинки и фотографии “jpg, jpeg, png, gif”, файлы базы данных 1С Бухгалтерии, видео файлы “avi, mkv, mov”, аудио файлы “mp3, wav”). При переименовании файла данного типа выплывают иероглифы, если нажать на зашифрованный файл в формате cry, то можно связаться с консультантом и узнать куда оплатить сумму которую они требуют для расшифровки.

В каждом каталоге создает текстовый документ с названием ВНИМАНИЕ_ОТКРОЙТЕ_МЕНЯ в котором написано:

Здравствуйте, все ваши файлы повреждены, свяжитесь с нами для их восстановления. Для этого откройте ярлык 'Ваш консультант', который находится на рабочем столе или кликните два раза левой кнопкой мыши на любой зашифрованный файл.

Если по каким-то причинам вы не можете связаться с нами через 'Онлайн чат', свяжитесь с нами через оффлайн контакты: Для этого установите программу с сайта https:// tox.im/ru и добавите указанный ниже 'Tox ID' в список контактов. Tox ID: 3C3C1B56D0F9019E6DDEA531F00DDD76075FBAF0385E23A5A9F6AED0CA46D00C3D6150C0C500

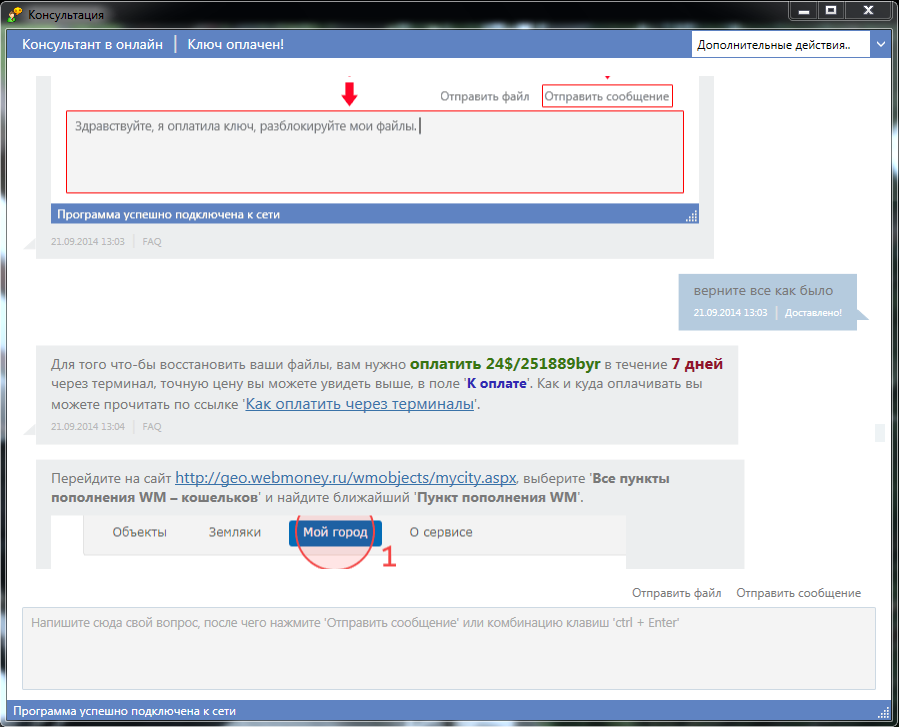

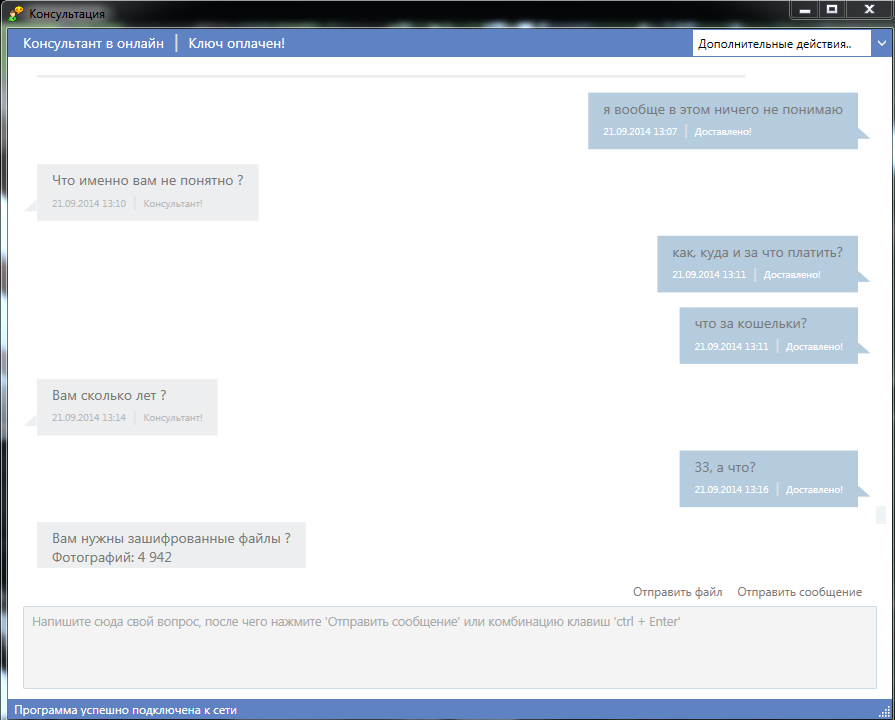

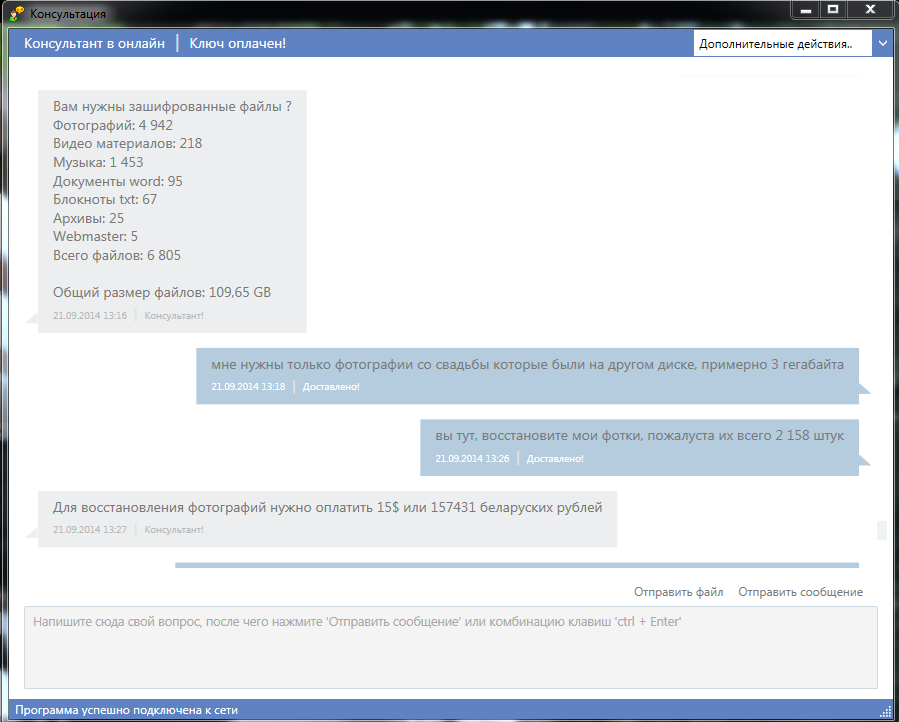

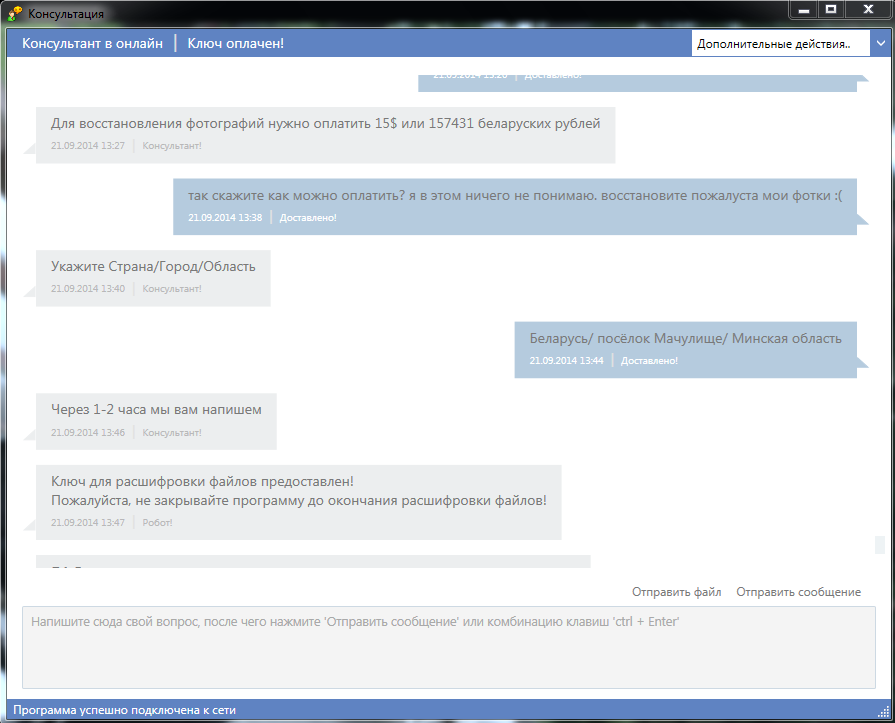

При нажатии на зашифрованный файл - появляется окно "Консультант"

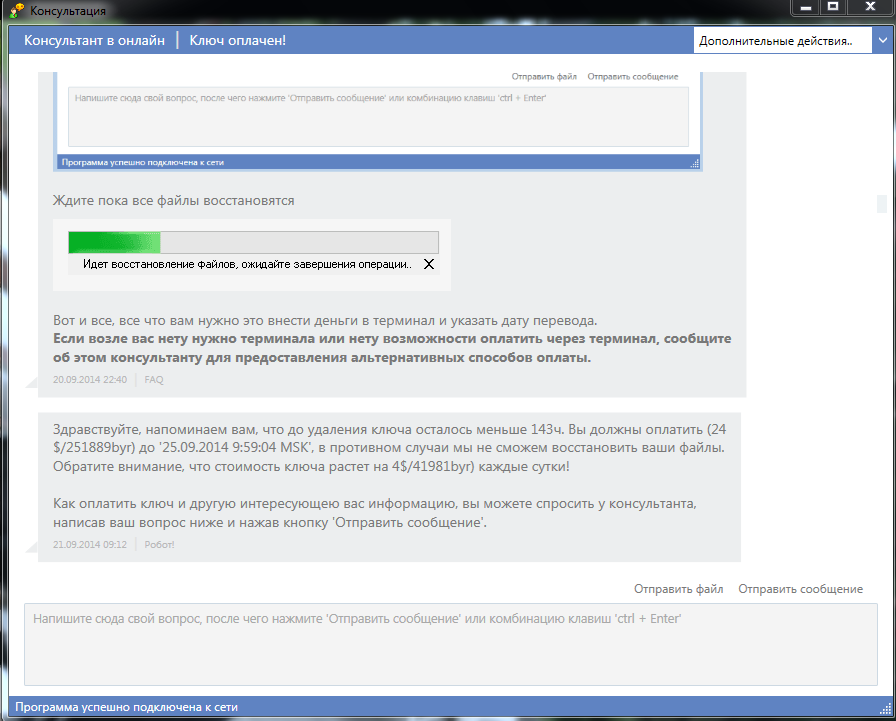

Просит связаться с "консультантом" и заплатить деньги за расшифровку якобы испорченных файлов.

Этот вирус-шифровальщик имеет очень сложный алгоритм и без закрытого ключа который знает только создатель данного вируса НЕВОЗМОЖНО!

Что не стоит делать[править]

1. Переустанавливать операционную систему, так как это не поможет восстановить зашифрованные файлы.

Лично они утверждают что вирусы попадают посредством Вашего провайдера и уязвимости windows.

Не рекомендуется оплачивать им деньги, так как нет НИКАКИХ гарантий что все Ваши файлы будут восстановлены и нет никаких гарантий что они не постучаться к Вам сново, зная что Вы уже оплатили один раз. Часть софта и файлов при их зашифровке всё же работает и Вы сможете зайти к нам на сайт и узнать как устранить данную проблему.

Что можно попытаться сделать[править]

Связаться с ими и попросить восстановить нужные вам данные.